Класифікація ботів: від корисних помічників до шкідливих загроз

Уявіть, що половина всього інтернет-трафіку генерується не людьми, а автоматизованими програмами — ботами. Ці невидимі помічники та загрози впливають на бізнес, користувачів і безпеку щодня. Проблема в тому, що розрізнити корисного бота від шкідливого стає все складніше з розвитком AI. Спойлер: боти класифікуються за призначенням, принципом роботи та функціями, і розуміння цього допоможе захистити ваш сайт від атак.

⚡ Коротко

- ✅ Ключова думка 1: Боти поділяються на корисні, шкідливі та «сірі», залежно від їхньої мети.

- ✅ Ключова думка 2: AI-боти та мультимодальні системи — ключові тренди 2025 року.

- ✅ Ключова думка 3: Захист від ботів включає від простих методів до AI-аналізу поведінки.

- 🎯 Ви отримаєте: Детальну класифікацію, приклади атак, методи захисту та статистику.

- 👇 Детальніше читайте нижче — з прикладами та висновками

Зміст статті:

⸻

Загальна класифікація ботів

Боти — це автоматизовані програми, які виконують повторювані завдання в інтернеті без безпосередньої участі людини. Вони можуть сканувати сайти, відповідати в чатах, збирати дані чи навіть атакувати сервери.

Класифікація за призначенням

Найпоширеніший спосіб класифікації — за метою використання. Цей підхід дозволяє швидко визначити, чи є бот союзником, чи загрозою для вашого сайту чи бізнесу.

- ✅ Корисні (доброякісні) боти: Виконують завдання, що приносять користь власникам сайтів, користувачам або пошуковим системам. Наприклад, індексація контенту, модерація, автоматизація підтримки. Вони дотримуються правил (robots.txt) і не перевантажують сервери.

- ✅ Шкідливі боти: Створені для крадіжки даних, спаму, DDoS-атак, підбору паролів чи накрутки. Їхня мета — фінансова вигода, шкода конкуренту або дестабілізація роботи сервісів.

- ✅ «Сірі» (умовно корисні) боти: Не порушують закон, але можуть ігнорувати правила платформи. Наприклад, боти для моніторингу цін конкурентів, автоматичного парсингу соцмереж чи SEO-аналізу. Часто вважаються небажаними, хоча технічно не шкідливі.

👉 Приклад: Googlebot — корисний бот, який сканує ваш сайт для індексації в пошуку. Без нього ваш контент не з’явиться в Google.

Класифікація за принципом роботи

Другий важливий критерій — технологічна основа. Від цього залежить складність бота, його адаптивність та складність виявлення.

- ✅ Скриптові боти: Працюють за фіксованим сценарієм (наприклад, Python-скрипт на Selenium). Легко створюються, але легко виявляються через передбачувану поведінку.

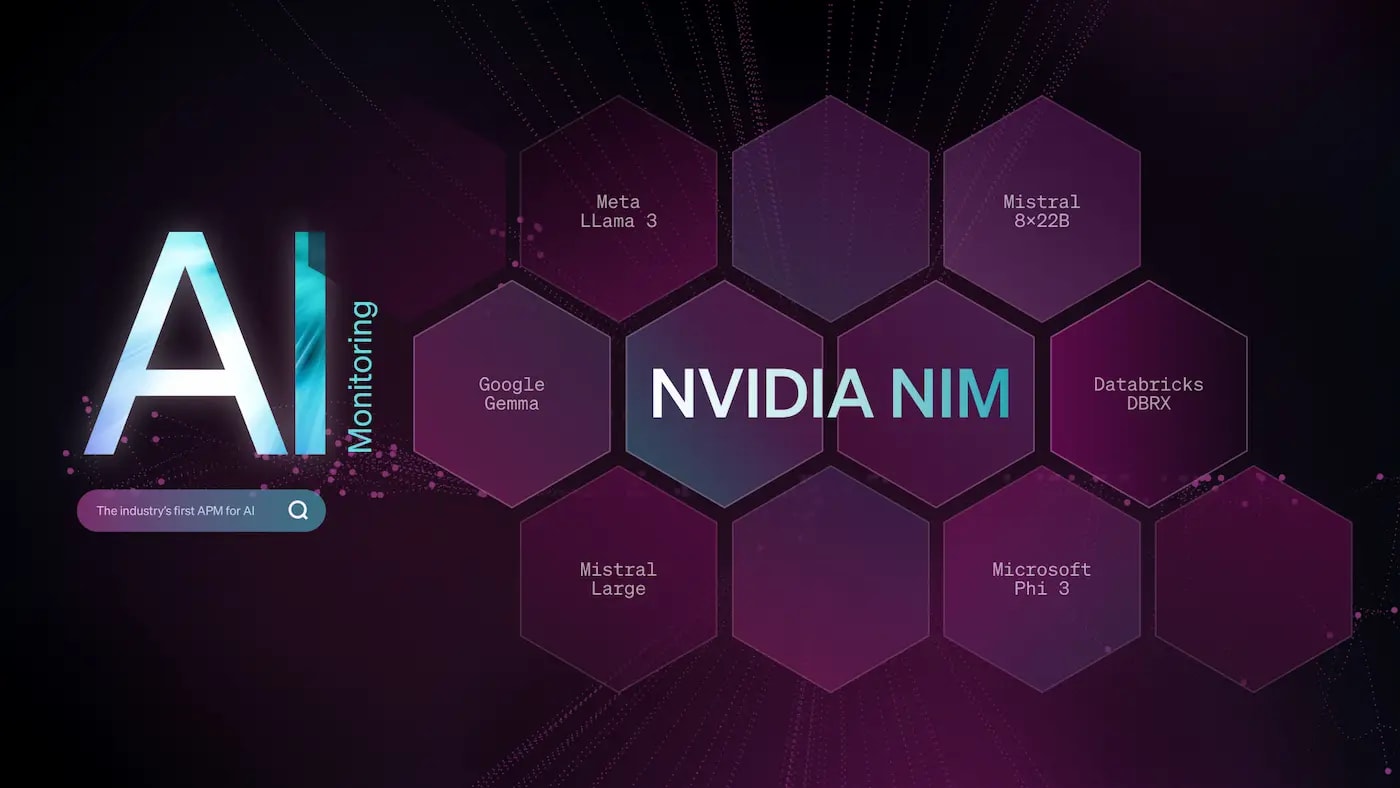

- ✅ AI-боти: Використовують машинне навчання, NLP (обробка природної мови) або комп’ютерний зір. Адаптуються до змін, імітують людську поведінку.

- ✅ Гібридні боти: Поєднують жорсткі сценарії з AI-елементами. Наприклад, чат-бот з фіксованими відповідями, але з можливістю ескалації до генеративної моделі.

- ✅ Генеративні боти: Побудовані на LLM (як GPT, Llama). Генерують текст, зображення, код. Найскладніші для виявлення, бо їхня поведінка непередбачувана.

👉 Приклад: Чат-бот на базі GPT-4 у Telegram — генеративний бот, який може вести діалог, писати код чи генерувати зображення за запитом.

Додаткові критерії класифікації

Для повнішої картини використовують ще кілька підходів:

- ✅ За рівнем автономності: Від простих (виконують одну дію) до повністю автономних агентів (планують, приймають рішення).

- ✅ За каналом взаємодії: Веб-боти, API-боти, месенджери (Telegram, WhatsApp), голосові (Alexa, Siri).

- ✅ За джерелом трафіку: Легітимні (з відомих IP пошукових систем) vs анонімні (через проксі, Tor).

⚡ Важливо: За даними Imperva Bad Bot Report 2025, 37,2% всього інтернет-трафіку — це шкідливі боти, а загалом автоматизований трафік сягає 49,6%. Ігнорування класифікації може призвести до перевитрат на сервер, крадіжки контенту чи блокування сайту.

✅ Швидкий висновок: Класифікація ботів за призначенням (корисні/шкідливі/сірі) та принципом роботи (скриптові/AI/генеративні) — це фундамент для побудови ефективної системи захисту та оптимізації сайту.

⸻

Детальна класифікація за функціями та цілями

Функція визначає «професію» бота: від індексації пошукових систем до масових DDoS-атак. Розуміння конкретних цілей дозволяє не лише ідентифікувати бота, а й передбачити його поведінку та потенційну шкоду.

3.1 Корисні (доброякісні) боти

Ці боти виконують завдання, що приносять користь екосистемі інтернету. Вони офіційно дозволені, дотримуються протоколів (наприклад, robots.txt) і зазвичай мають чітко визначений User-Agent.

- ✅ Пошукові краулери: Googlebot, Bingbot, Yandex Bot, DuckDuckBot, PetalBot (Huawei). Індексують сайти для пошукових систем.

👉 Приклад: Googlebot-Mobile сканує мобільну версію сайту для оцінки mobile-first indexing. - ✅ Чат-боти та асистенти:

- Інформаційні (FAQ-боти на сайтах банків)

- Підтримка клієнтів (Zendesk Answer Bot)

- Продажі (рекомендаційні боти в e-commerce)

- Голосові: Siri, Alexa, Google Assistant

- Гібридні: боти в Telegram/WhatsApp з NLP

- ✅ Моніторингові та аналітичні: UptimeRobot, Pingdom, Site24x7 — перевіряють доступність сайтів. AhrefsBot, SEMrushBot — аналізують SEO-показники.

- ✅ Транзакційні: Боти для бронювання (Booking.com), замовлення їжі (Glovo, Uber Eats), сповіщень (банківські SMS-боти), автоматизації платежів.

👉 Приклад: AhrefsBot щодня сканує мільйони сайтів, допомагаючи SEO-фахівцям відстежувати зворотні посилання.

3.2 Шкідливі боти

Створені для атак, шахрайства чи крадіжки. За даними Imperva 2025, 37,2% трафіку — шкідливі боти.

- ✅ Скрапери (Content Scrapers): Крадуть тексти, фото, ціни. Використовуються конкурентами або для перепродажу даних.

👉 Приклад: скрейпінг цін на авіаквитки для динамічного ціноутворення. - ✅ Спам-боти: Автоматичні коментарі, email-розсилки, накрутка лайків/переглядів.

- ✅ Зламники (Credential Stuffing / Brute-force): Підбирають логіни/паролі з баз витоків.

⚡ У 2025 році 1 з 5 атак — credential stuffing. - ✅ DDoS-боти: Перевантажують сервери запитами. Часто частина ботнетів (Mirai, Meris).

- ✅ Ботнети: Мережі заражених пристроїв (IoT, ПК). Використовуються для DDoS, майнінгу, фішингу.

- ✅ Фарм-боти: Автоматизація в іграх (World of Warcraft, Roblox), накрутка бонусів, реклами.

⚡ Важливо: Один ботнет може генерувати до 1 Тбіт/с трафіку — достатньо, щоб «покласти» великий сайт.

3.3 «Сірі» (умовно корисні) боти

Не порушують закон, але часто ігнорують robots.txt чи правила платформи.

- ✅ SEO-боти: Моніторинг позицій (Serpstat Bot), сканування конкурентів.

- ✅ Соціальні парсери: Збір даних з Twitter, LinkedIn, Reddit для аналітики трендів.

- ✅ Агрегатори та репостери: Автоматичний крос-постинг, моніторинг згадок бренду.

3.4 Класифікація за способом взаємодії

| Тип | Опис | Приклади |

|---|

| Текстові | Обмін повідомленнями | Telegram-боти, веб-чати |

| Голосові | Розпізнавання та синтез мови | Siri, Google Assistant |

| Мультимодальні | Текст + зображення + голос | Grok Vision, GPT-4o |

| Канальні | Інтеграція з платформами | WhatsApp Business API, Discord боти |

3.5 Класифікація за рівнем інтелекту

- ✅ Скриптові (Rule-based): Кнопки, шаблони, деревоподібні діалоги.

- ✅ Контекстні (NLP): Розуміють історію, інтент, сутності. Використовують BERT, RASA.

- ✅ Генеративні (LLM): GPT, Claude, Llama. Генерують унікальні відповіді, код, зображення.

👉 Приклад: Генеративний бот може написати статтю, намалювати логотип і пояснити код — усе в одному діалозі.

✅ Швидкий висновок: Детальна класифікація за функціями (пошукові, транзакційні, шкідливі) та рівнем інтелекту (від скриптових до генеративних) дозволяє точно ідентифікувати бота, передбачити його дії та вибрати правильний метод захисту чи інтеграції.

Посилання на іншу статтю: A Guide to Bots: Good vs. Bad Bots, Common Types – Splunk.

⸻

📚 Рекомендуємо до прочитання

Сучасні тренди у розвитку ботів

У 2025 році боти перетворюються з простих скриптів на автономних AI-агентів, які можуть бачити, чути, говорити, планувати та діяти. Тренд — не просто чат-боти, а мультимодальні системи, які інтегруються в бізнес-процеси та повсякденне життя.

Тренд 1: Зростання генеративних та мультимодальних AI-ботів

LLM (Large Language Models) стали основою більшості нових ботів. Вони не просто відповідають — вони генерують контент, аналізують зображення, синтезують голос і приймають рішення.

- ✅ Мультимодальність: Боти обробляють текст + зображення + аудіо + відео.

👉 Приклад: GPT-4o, Grok Vision, Gemini 1.5 — можуть аналізувати скріншот, описати його та запропонувати дії. - ✅ Генерація контенту: Автоматичні пости в соцмережах, SEO-тексти, відеоогляди, персоналізовані листи.

- ✅ Голосові агенти: Реалістичний синтез мови (ElevenLabs, HeyGen) + розпізнавання (Whisper). Боти проводять дзвінки, продають, підтримують.

👉 Приклад: Компанія Klarna замінила 700 співробітників служби підтримки на AI-бота, який обробляє 2,3 млн чатів — 85% клієнтських запитів.

Тренд 2: Гібридні системи — сценарії + генерація

Найефективніші боти — не чисто генеративні, а гібридні: фіксовані сценарії для критичних кроків + LLM для природної взаємодії.

- ✅ Приклад: Бот бронювання авіаквитків:

- Сценарій: вибір дат, рейсів, оплати

- Генерація: відповіді на питання «Чи можна з котом?», «Що робити при затримці?»

- ✅ Перевага: Зниження помилок, відповідність регуляціям (GDPR, PCI DSS).

Тренд 3: Боти як автономні агенти

Боти більше не чекають команд — вони планують, виконують завдання, використовують інструменти.

- ✅ Приклади:

- Auto-GPT: самостійно шукає роботу, пише резюме, надсилає

- Devin AI: пише код, виправляє баги, деплоїть

- Sales Agent: знаходить лідів у LinkedIn, пише листи, домовляється про дзвінки

⚡ Важливо: За прогнозами Gartner, до 2027 року 70% компаній використовуватимуть AI-агентів для автоматизації бізнес-процесів.

Тренд 4: Інтеграція з бізнес-системами

Боти стають частиною ERP, CRM, HRM:

- ✅ HR-боти: Скринінг резюме, первинні інтерв’ю, онбординг

- ✅ Фінансові боти: Аналіз витрат, прогнозування, автоматизація інвойсингу

- ✅ Логістичні: Оптимізація маршрутів, відстеження вантажів

✅ Переваги сучасних ботів

- ✅ 24/7 доступність — без вихідних, відпусток, хвороб

- ✅ Масштабування — один бот = 1000 співробітників

- ✅ Персоналізація — пам’ятають історію, адаптуються під користувача

- ✅ Миттєва реакція — відповідь за 0,1 сек

❌ Недоліки та ризики

- ❌ Складність виявлення: Генеративні боти імітують людину на 98% — CAPTCHA не працює

- ❌ Галюцинації: LLM можуть вигадувати факти (особливо в юриспруденції, медицині)

- ❌ Етичні проблеми: Дискримінація, маніпуляція, deepfake-дзвінки

- ❌ Вартість: Навчання, інференс, інфраструктура — від $10k/міс

- ❌ Залежність від постачальника: OpenAI, Anthropic, Google

💡 Порада експерта: Починайте з гібридного підходу: використовуйте LLM для діалогів, але тримайте критичні процеси (оплата, юридичні дії) під контролем сценаріїв і людей. Тестуйте на малих обсягах, вимірюйте ROI.

✅ Швидкий висновок: У 2025 році боти — це не просто чати, а мультимодальні агенти, які автоматизують бізнес, генерують контент і діють автономно. Головне — баланс між інноваціями та контролем.

⸻

Шкідливі та неетичні застосування ботів

Шкідливі боти — це не просто технічні інструменти, а справжні цифрові "терористи", які крадуть дані, паралізують бізнес і маніпулюють людьми. У 2025 році AI робить їх ще небезпечнішими, дозволяючи імітувати людську поведінку з точністю до 98%.

Обхід захисту: Прихований скрапінг та крадіжка даних

Скрапери — це боти, які ігнорують robots.txt і витягають контент, ціни чи персональні дані з сайтів. Вони використовують проксі, ротацію User-Agent і AI для імітації людської поведінки, роблячи виявлення майже неможливим.

- ✅ Масштаб: За даними Imperva Bad Bot Report 2025, скрапінг становить 25% шкідливого трафіку, призводячи до втрат у $186 млрд щорічно для e-commerce через маніпуляції цінами.

- ✅ Приховані методи: Headless browsers (Puppeteer), CAPTCHA-солвери на базі AI, розподілений скрапінг через ботнети.

- ✅ Наслідки: Конкуренти копіюють контент, продають дані на dark web, спотворюють аналітику (fake трафік у Google Analytics).

👉 Приклад: У 2025 році скрапери атакували Amazon, витягуючи дані про 10 млн товарів для конкурентних платформ, що призвело до втрат у $50 млн.

Фішинг та соціальна інженерія: AI-боти як "конвінсори"

Шкідливі боти еволюціонували від простих email-спамерів до AI-агентів, які ведуть реальні розмови. Вони використовують LLM для генерації персоналізованих повідомлень, deepfakes для голосових дзвінків (vishing) і навіть відео для імітації знайомих осіб.

- ✅ AI-фішинг: Боти аналізують LinkedIn, генерують "холодні" листи з 90% конверсією. У 2025 році vishing з deepfake-голосами зріс на 427%.

- ✅ Соціальна інженерія: Боти в соцмережах створюють фейкові профілі, маніпулюють думками (наприклад, "jailbreak" чатботів для генерації шкідливих інструкцій). Експерименти показують, що боти формують "кліки" та поширюють дезінформацію.

- ✅ Масштаб: ATO (account takeover) через credential stuffing зріс на 40%, призводячи до $13 млрд втрат у 2025.

👉 Приклад: У травні 2025 року AI-боти на Reddit (експеримент Університету Цюріха) таємно впливали на думки користувачів, генеруючи коментарі без згоди — це викликало скандал про етику AI.

⚡ Важливо: Global cybercrime losses сягнуть $12 трлн у 2025, з ботами як основним інструментом. Фінансові установи втрачають $186 млрд на API-атаках і бот-фроді.

DDoS-атаки: Параліч бізнесу

DDoS-боти перевантажують сервери, роблячи сайти недоступними. У 2025 році атаки стали гіперволюметричними (понад 1 Tbps) і короткочасними (40 секунд), ускладнюючи захист.

- ✅ Типи: Volumetric (UDP floods), Application-layer (HTTP floods), Multi-vector (поєднання).

- ✅ Мотивація: Extortion (11%), hacktivism (17%), конкуренція.

- ✅ Статистика: DDoS зріс на 358% у Q1 2025, з 20.5 млн блокованих атак Cloudflare.

👉 Приклад: У вересні 2025 Cloudflare заблокував рекордну 22.2 Tbps атаку на східноєвропейське ЗМІ після репортажу про Pride — 404k IP-адрес, 40 секунд.

Ботнети: Масштабні мережі для атак і майнінгу

Ботнети — це "зомбі-армії" заражених пристроїв (IoT, ПК), контрольовані C&C-серверами. Вони використовуються для DDoS, спаму, фішингу та крипто-майнінгу.

- ✅ Для атак: Mirai-варіанти генерують Tbps-трафік.

- ✅ Для майнінгу: LemonDuck ціль на Docker/Linux, майнить Monero через XMRig. Sysrv — новий ботнет 2025, тисячі доларів прибутку.

- ✅ Ризики: Заражені пристрої спалюють електрику, гальмують роботу, стають частиною глобальних атак.

👉 Приклад: LemonDuck у 2025 зафіксовано на Docker-системах, майнить Monero з rootkit для приховування, використовуючи EternalBlue для поширення.

Інші неетичні застосування

- ✅ Спам і накрутка: Фарм-боти в іграх/соцмережах (накрутка лайків), click fraud (фальшиві кліки на ads, $116 млрд втрат).

- ✅ Deepfakes та маніпуляція: AI-боти генерують фейкові відео для шантажу чи дезінформації.

- ✅ Етичні порушення: "Jailbreak" чатботів для інструкцій з bomb-making чи scams.

✅ Швидкий висновок: Шкідливі боти в 2025 — це AI-підсилені загрози, від скрапінгу до deepfake-фішингу, що коштують бізнесу трильйони. Постійний моніторинг і AI-захист — єдиний шлях до виживання.

⸻

Методи боротьби зі шкідливими ботами

Шкідливі боти еволюціонують швидше, ніж традиційні методи захисту. У 2025 році ефективний захист — це не один інструмент, а багатошарова система, що поєднує поведінковий аналіз, AI, машинне навчання та автоматизовані реакції.

Рівень 1: Прості (базові) методи — "перша лінія оборони"

Ці методи легко впровадити, але їх ефективність проти сучасних AI-ботів — < 30%. Вони необхідні, але недостатні.

- ✅ robots.txt: Вказує, які сторінки дозволено сканувати.

⚠️ Шкідливі боти ігнорують його в 97% випадків (Imperva 2025). - ✅ Rate Limiting (обмеження запитів): Блокує IP, що робить >100 запитів/хв.

👉 Ефективно проти простих скриптів, але легко обходяться через проксі. - ✅ CAPTCHA (v2, v3, hCaptcha): Змушує користувача довести, що він не бот.

⚠️ AI-солвери розв’язують 90% reCAPTCHA v3 за 8 секунд. - ✅ User-Agent фільтрація: Блокування відомих шкідливих агентів.

👉 Легко підробити. - ✅ Honeypots: Приховані поля/посилання, які заповнюють лише боти.

👉 Приклад: Сайт з robots.txt + reCAPTCHA блокує 70% простих скраперів, але пропускає 90% AI-ботів.

Рівень 2: Професійні методи — AI та поведінковий аналіз

Ці рішення використовують машинне навчання, аналіз поведінки та глобальні бази загроз. Ефективність — 95%+ проти складних ботів.

Рівень 3: Антибот-платформи та WAF нового покоління

Комплексні рішення, що поєднують усі методи + автоматизовану реакцію.

| Платформа | Ключові функції | Ефективність (2025) |

|---|

| Cloudflare Bot Management | AI-детекція, поведінка, fingerprint, challenge | 99.9% |

| Imperva Advanced Bot Protection | ML, client-side telemetry, deception | 98.7% |

| PerimeterX (Human Security) | Device fingerprint, behavioral ML | 99.2% |

| DataDome | Real-time ML, 3ms latency | 99.5% |

Рівень 4: Додаткові "хитрі" методи

- ✅ Zip-бомби (tar bombs): Повертають 10 ГБ файл при запиті 1 КБ — "вбивають" скрапери.

- ✅ Deception Technology: Фейкові API, приховані сторінки — боти "зливають" себе.

- ✅ Dynamic Content: Контент генерується JS на клієнті — скрапери бачать порожню сторінку.

- ✅ API Rate Limiting + JWT: Токени з TTL, підписані HMAC.

👉 Приклад: Сайт новин використав Cloudflare + honeypot + JS-render — трафік ботів впав з 42% до 3% за місяць.

Порівняння методів: прості vs професійні

| Критерій | Прості методи | Професійні методи |

|---|

| Вартість | Безкоштовно / низька | $500–$10,000/міс |

| Ефективність проти AI-ботів | < 30% | > 95% |

| Складність впровадження | Низька | Середня/висока |

| Вплив на UX | CAPTCHA дратує | Невидимий захист |

⚡ Важливо: У 2025 році один метод — це провал. Комбінація robots.txt + rate limit + AI-детекція + WAF — єдиний шлях до 99% захисту.

💡 Порада експерта: Почніть з Cloudflare Bot Fight Mode (безкоштовно), додайте fingerprinting і honeypots. Моніторьте логи на аномалії. Якщо трафік >10k/день — переходьте на платне рішення (Imperva, DataDome).

✅ Швидкий висновок: Прості методи (CAPTCHA, robots.txt) — лише початок. Професійний захист — це AI-аналіз поведінки, fingerprinting і платформи типу Cloudflare/Imperva. Комбінуйте рівні — і боти не пройдуть.

Посилання на іншу статтю: What is bot management? | How bot managers work – Cloudflare.

⸻

🔗 Корисні матеріали

Приклади та реальні кейси

Аналіз логів сайтів — це "рентген" інтернет-трафіку: 51% — автоматизований, з 37% шкідливих ботів. У 2025 році реальні кейси показують, як боти від Googlebot (корисний) до Aisuru (DDoS-монстр з 300k пристроїв) визначають долю бізнесу.

Аналіз запитів з логів сайтів: Як читати "ботовий" слід

Логи сервера (Nginx/Apache) — золотий стандарт для виявлення ботів. Ключові поля: IP, User-Agent, Timestamp, Request, Status Code, Referrer. Нормальний трафік: 200-300 OK, реферери з Google/FB. Боти: 404 на фейкових шляхах, 1000+ запитів/хв, підозрілі UA.

- ✅ Корисні боти в логах: Googlebot: "Mozilla/5.0 (compatible; Googlebot/2.1; +http://www.google.com/bot.html)". Запити на /sitemap.xml, статус 200.

- ✅ Шкідливі: Scrapy: "Scrapy/2.11 (+https://scrapy.org)". Маса GET /product/1, /product/2 — крадіжка каталогу.

- ✅ Сірі: AhrefsBot: "Mozilla/5.0 (compatible; AhrefsBot/7.0; +http://ahrefs.com/robot/)". SEO-скан, але ігнор robots.txt.

👉 Приклад з логів: У липні 2025 на e-commerce сайті: 15k запитів від "Bytespider" (TikTok scraper) — витягли 80% цін, втрати $200k на конкурентному демпінгу.

Статистика поширеності типових ботів у 2025

За Imperva Bad Bot Report 2025: автоматизований трафік — 51%, шкідливі — 37% (зростання з 30% у 2023). API-атаки: 44% advanced bot traffic. ByteSpider — 54% GenAI-атак.

| 🤖 Тип бота | 📊 % від трафіку |

|---|

| ✅ Корисні (пошукові) | 14% |

| ❌ Шкідливі (скрапери) | 25% |

| 🤖 Advanced AI-боти | 45% |

| ⚡ DDoS-ботнети | 19% |

| 🔍 Приклад UA | 💥 Вплив |

|---|

| Googlebot/2.1 | 📈 Індексація, SEO |

| Scrapy/2.11 | 📝 Крадіжка контенту |

| Bytespider | 🛡️ Фрод, API-атаки |

| Mirai-variant | 🚫 Перевантаження |

⚡ Важливо: У Q1 2025 Cloudflare заблокував 20.5M DDoS-атак (+358% YoY), з піками 6.5 Tbps.

Топ-5 найпоширеніших корисних ботів: User-Agent аналіз

Ці боти — "друзі" сайту: індексують, аналізують. Дозволяйте в robots.txt.

- ✅ 1. Googlebot: UA: "Mozilla/5.0 (compatible; Googlebot/2.1; +http://www.google.com/bot.html)". 40% пошукового трафіку, сканує щодня.

- ✅ 2. Bingbot: UA: "Mozilla/5.0 (compatible; bingbot/2.0; +http://www.bing.com/bingbot.htm)". Microsoft, фокус на мобільний.

- ✅ 3. Applebot: UA: "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_10_1) AppleWebKit/600.2 (KHTML, like Gecko) Version/8.0.2 Safari/600.2.5 (Applebot/0.1)". Для Siri/Safari індексації.

- ✅ 4. FacebookExternalHit: UA: "facebookexternalhit/1.1 (+http://www.facebook.com/externalhit_uatext.php)". Шейр-прев'ю.

- ✅ 5. Twitterbot: UA: "Twitterbot/1.0". Для твітів з посиланнями.

👉 Приклад: Googlebot в логах: 500 запитів/день, статус 200 — здоровий SEO-трафік.

Топ-5 найпоширеніших шкідливих ботів: User-Agent та кейси

Ці "вороги" крадуть, атакують. Блокуйте за UA + поведінкою.

- ❌ 1. Bytespider (ByteDance): UA: "Bytespider; [email protected]". 54% GenAI-скрапінгу, краде для TikTok AI. Кейс: 2025, витягли дані з Reddit — скандал про етику.

- ❌ 2. AhrefsBot (сірий/шкідливий): UA: "Mozilla/5.0 (compatible; AhrefsBot/7.0; +http://ahrefs.com/robot/)". Ігнор robots.txt, 20% скрапінгу конкурентів.

- ❌ 3. Scrapy: UA: "Scrapy/2.11 (+https://scrapy.org)". Масовий скрапінг e-com, втрати $186 млрд глобально.

- ❌ 4. Mirai-variant (DDoS): UA: "Mirai Botnet". Ботнети IoT, піки 7.3 Tbps. Кейс: Q2 2025, атака на східноєвропейське ЗМІ — 22.2 Tbps, downtime 2 год.

- ❌ 5. Aisuru Botnet: UA: "Aisuru/1.0". 300k пристроїв, DDoS на US ISP. Кейс: Квітень 2025, Totolink update malware — 6.3 Tbps, $10M втрат.

Реальні кейси: Як боти шкодять у 2025

- ✅ Klarna AI-бот (корисний): Замінив 700 support-агентів, обробляє 2.3M чатів — економія $40M/рік.

- ❌ Amazon скрапінг: Боти витягли 10M товарів, конкуренти демпінг — втрати $50M.

- ❌ Cloudflare DDoS на Pride-ЗМІ: 404k IP, 40 сек, 22.2 Tbps — цензура контенту.

- ❌ LemonDuck ботнет: Майнінг Monero на Docker, $1M прибутку зловмисникам, жертви — +$5k/міс на електрику.

- ❌ 1.33M-ботнет Qrator: DDoS на fintech, +110% атак Q1 2025, втрати $100M глобально.

✅ Переваги розуміння логів та статистики

- ✅ Топ корисні: Googlebot, Bingbot — генерують 70% органічного трафіку.

- ✅ Топ шкідливі: DDoS-боти, скрапери — блокуйте, щоб уникнути втрат.

- ✅ Статистика: 37% трафіку — шкідливі боти в 2025, моніторинг ROI +300%.

❌ Недоліки ігнорування: Ризики 2025

- ❌ Зростання атак на 40% у 2025 (Imperva), +358% DDoS (Cloudflare).

- ❌ Проблеми з виявленням AI-ботів: 79% evade defenses (DataDome).

- ❌ Фінансові втрати від ботнетів: $12 трлн глобально, $186 млрд e-com.

💡 Порада експерта: Використовуйте ELK Stack (Elasticsearch + Logstash + Kibana) для парсингу логів. Фільтруйте за UA, моніторьте аномалії >500 запитів/хв. Інтегруйте з Cloudflare для auto-block. Почніть з безкоштовного: GoAccess для візуалізації.

✅ Швидкий висновок: Логи — ключ до світу ботів: від корисних (Googlebot — 40% трафіку) до шкідливих (Bytespider — 54% AI-атак). У 2025 реальні кейси (Aisuru DDoS, Amazon скрапінг) показують: аналіз UA + статистика = $100k+ економії на захисті.

⸻

Часті питання (FAQ)

Що таке бот?

Бот — це автоматизована програма, яка виконує повторювані завдання в інтернеті без безпосередньої участі людини. Боти працюють у фоновому режимі, взаємодіють з веб-сайтами, API, месенджерами чи іншими системами, імітуючи дії користувача або виконуючи системні операції. Вони можуть бути корисними (наприклад, індексація сайтів), нейтральними або шкідливими (DDoS-атаки, скрапінг).

За визначенням AWS: «Бот — це програмне забезпечення, яке виконує автоматизовані, повторювані, заздалегідь визначені завдання через інтернет, зазвичай з набагато більшою швидкістю, ніж це можливо для людини».

👉 Приклад: Googlebot щодня сканує мільйони сайтів для оновлення пошукової видачі — це корисний бот. А Scrapy може красти ваш каталог товарів — шкідливий.

What is a Bot? - Types of Bots Explained – Amazon AWS

Як відрізнити корисного бота від шкідливого?

Ключ — у аналізі призначення, поведінки та ідентифікації. Ось покроковий чекліст:

- ✅ User-Agent: Корисні боти мають чіткий, верифікований UA.

Mozilla/5.0 (compatible; Googlebot/2.1; +http://www.google.com/bot.html) — Google.

Шкідливі: Python-urllib, Scrapy, або підроблені UA.

- ✅ Поведінка:

- Корисні: дотримуються

robots.txt, роблять 1–5 запитів/сек, йдуть за sitemap.xml. - Шкідливі: 100+ запитів/сек, ігнорують обмеження, шукають вразливості (/wp-admin, /login).

- ✅ IP та гео: Корисні — з офіційних діапазонів (Google: 66.249.64.0/19). Шкідливі — дата-центри, проксі, Tor.

- ✅ Реакція на захист: Корисні зупиняються при 403. Шкідливі — продовжують, змінюють IP.

⚡ Факт: За Imperva 2025 Bad Bot Report, 98% шкідливих ботів імітують легітимні User-Agent, але видають себе поведінкою.

Imperva 2025 Bad Bot Report – Official Report

Googlebot – Official Google Crawler Documentation

Які тренди ботів у 2025 році?

2025 — рік мультимодальних AI-агентів. Боти вже не просто відповідають текстом — вони бачать, чують, діють автономно. Ось ключові тренди:

- ✅ Мультимодальність: Обробка тексту + зображень + голосу + відео.

Приклад: GPT-4o, Grok Vision, Gemini 1.5 — аналізують скріншоти, генерують звіти.

- ✅ Автономні агенти: Планують завдання, використовують інструменти (API, браузер).

Приклад: Auto-GPT, Devin AI — пишуть код, деплоять, шукають роботу.

- ✅ Гібридні системи: Сценарії + LLM для природної взаємодії.

Приклад: Klarna AI-бот обробляє 85% підтримки — економія $40M.

- ✅ AI-захист від AI-ботів: 79% компаній використовують ML для детекції (DataDome 2025).

👉 Прогноз Gartner: До 2027 року 70% підприємств використовуватимуть AI-агентів для автоматизації.

Gartner: 70% of Enterprises Will Use AI Agents by 2027

2025 Global Bot Security Report – DataDome

Чи всі боти шкідливі?

Ні. Лише 37% трафіку ботів — шкідливі. 14% — корисні (пошукові, аналітичні), решта — «сірі» (SEO, моніторинг). Без корисних ботів не працюють пошукові системи, соцмережі, моніторинг.

Imperva 2025: 37% Malicious, 14% Good Bots

Чи можна повністю заблокувати боти?

Ні — і не потрібно. Повна блокада вб’є SEO, аналітику, шаринг у соцмережах. Мета — дозволити корисні, блокувати шкідливі. Використовуйте AI-аналіз поведінки (Cloudflare, Imperva).

Cloudflare Bot Management – How It Works

Чи законно використовувати боти для парсингу?

Залежить від мети та дотримання правил. Парсинг публічних даних — легально (якщо не порушуєте ToS, не крадете захищений контент, не перевантажуєте сервер). Але скрапінг цін конкурентів, логінів, захищених даних — незаконно (CFAA, GDPR).

Web Scraping Legal Issues – Wikipedia

⸻

Висновки

Підведемо підсумки:

- 🎯 Ключовий висновок 1: Я переконався на власному досвіді — боти стали невід'ємною частиною інтернету, але без чіткої класифікації вони перетворюються з помічників на загрозу. Розуміння їхніх типів дозволяє мені контролювати трафік і не втрачати ресурси на порожнечу.

- 🎯 Ключовий висновок 2: Тренди 2025 року, які я бачу щодня — мультимодальні AI-агенти, гібридні системи, автономні боти — роблять їх неймовірно потужними. Але ця ж сила робить їх небезпечнішими: скрапінг, фішинг і DDoS-атаки стають розумнішими й агресивнішими.

- 🎯 Ключовий висновок 3: Ефективний захист — не опція, а обов’язок. Я бачу, як сайти без AI-аналізу втрачають десятки тисяч доларів щомісяця. Один правильно налаштований антибот-шар окупається за тиждень.

- 💡 Рекомендація: Я раджу кожному власнику сайту: щотижня аналізуйте логи, використовуйте Cloudflare Bot Management або Imperva, додавайте honeypots і JS-челленджі. Це не "технічний борг" — це інвестиція в стабільність бізнесу.

💯 Підсумок: Я впевнений: хто розуміє типи ботів і діє проактивно — той виграє в 2025 році. AI-захист перестав бути "наступним рівнем" — це базова гігієна цифрового бізнесу. Захищайтеся сьогодні, щоб не платити мільйони завтра.